Une fuite de données ne prévient jamais. Elle s’invite, brutale, et bouleverse l’ordre établi. Dans l’ombre, les cybercriminels peaufinent leurs armes. Pendant ce temps, la sécurité informatique avance, s’adapte, se réinvente. Le rythme des attaques ne faiblit pas, et l’actualité récente témoigne d’une sophistication grandissante des menaces. Naviguer dans ce paysage mouvant s’impose à toutes les entreprises soucieuses de préserver ce qui fait leur valeur : leurs informations.

Qu’est-ce que la sécurité informatique ?

Derrière le terme cybersécurité se cache une mission : protéger de bout en bout ordinateurs, réseaux et précieuses données face aux attaques malveillantes et aux bugs. Parfois, il faut bâtir des murs pour empêcher des intrus de s’introduire dans des systèmes, d’autres fois, il s’agit de détecter la faille avant qu’elle ne se transforme en catastrophe. L’enjeu est loin d’être réservé aux grandes entreprises ; chaque utilisateur, chaque professionnel, a intérêt à renforcer ses propres défenses numériques. La multiplication des cyberattaques et la chasse aux données sensibles rappellent à quel point la vigilance numérique concerne tout le monde, qu’on gère des dossiers confidentiels ou qu’on surfe simplement sur le web.

Sécurité informatique : dernières tendances à suivre

Les technologies ne cessent d’évoluer, et le terrain de jeu des pirates s’étend à la même vitesse. Les attaques se font plus précises, plus rusées, parfois même indétectables. Voici les tendances qui occupent l’esprit des responsables sécurité et dessinent le paysage actuel.

Les attaques de ransomware 2.0

Le ransomware nouvelle génération ne se contente plus de verrouiller des fichiers et d’exiger une rançon. Le mode opératoire s’est durci : les criminels copient d’abord les données confidentielles, puis menacent de les divulguer ou de les vendre. Ce double chantage cible aussi bien les entreprises privées que les administrations, les hôpitaux et les infrastructures vitales. On l’a vu récemment dans plusieurs collectivités locales, où les conséquences ont paralysé des services entiers, de l’état civil à la gestion d’urgence. La réalité, c’est que nul n’est à l’abri lorsque l’attaque est bien préparée.

Les attaques sur la chaîne d’approvisionnement logicielle

Une autre tendance se dessine : cibler les éditeurs de logiciels et les fournisseurs de solutions métier, qu’il s’agisse de systèmes d’exploitation répandus comme Windows ou macOS, ou d’applications spécialisées. Les pirates s’introduisent dans le processus de mise à jour pour diffuser des codes malveillants à grande échelle. Il suffit qu’un employé télécharge une mise à jour piégée, et tout le réseau, y compris le cloud, peut être compromis. On se souvient de cas où une simple inattention a permis l’accès à des milliers de machines, rappelant à quel point la chaîne d’approvisionnement est devenue un talon d’Achille.

Les tendances de sécurité informatique dans les entreprises

Face à cette montée en puissance des menaces, les entreprises affûtent leur stratégie. Plusieurs grandes axes émergent pour renforcer la sécurité et gérer les risques numériques tout au long de l’année :

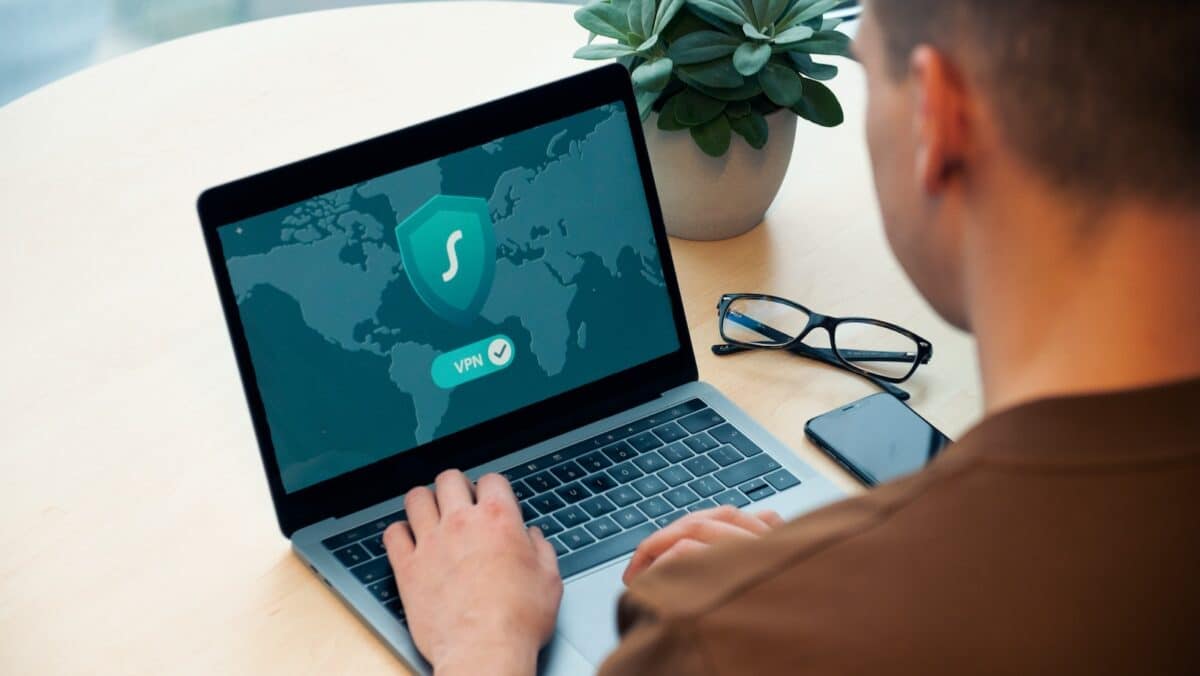

La protection renforcée du Cloud

La migration massive des ressources vers le cloud change les règles du jeu. Les données et les applications quittent les serveurs internes pour rejoindre des plateformes distantes, ce qui complexifie la tâche des responsables sécurité. La priorité, désormais, c’est de verrouiller l’accès au cloud. Les systèmes d’authentification se multiplient, les accès se resserrent. Pour espérer franchir ces barrières, un simple mot de passe ne suffit plus : on exige des doubles vérifications, des contrôles d’identité poussés, parfois une gestion centralisée des droits d’accès. Le cloud est devenu un coffre-fort numérique qu’il faut défendre sans relâche.

Sécuriser les objets connectés en entreprise (IoT)

L’explosion du nombre d’objets connectés en entreprise, caméras, capteurs, badges d’accès, imprimantes, thermomètres intelligents, ouvre autant de portes potentielles aux attaquants. Un objet non sécurisé, et c’est tout le système d’information qui vacille. Pour se prémunir, les entreprises généralisent le chiffrement des échanges, surveillent chaque appareil connecté, et établissent des listes précises de ce qui peut ou non se brancher sur le réseau. Une caméra de surveillance, par exemple, peut devenir le pion d’une attaque sophistiquée si elle n’est pas correctement mise à jour.

Former les équipes à la cybersécurité

Le facteur humain reste décisif. De plus en plus d’organisations investissent dans la formation continue pour leurs équipes : apprendre à détecter les tentatives de phishing, adopter de meilleures pratiques pour les mots de passe, prendre le réflexe de signaler tout comportement suspect. L’idée, c’est de transformer chaque salarié en rempart actif contre les menaces. Après tout, une chaîne n’est jamais plus solide que son maillon le plus fragile, et la plupart des incidents informatiques prennent racine dans une erreur d’inattention ou une méconnaissance des risques.

Dans un univers où les cyberattaques gagnent en inventivité et en portée, la sécurité informatique ne se limite plus à quelques outils techniques. Il s’agit d’une démarche globale, intégrée à toutes les strates de l’organisation, où l’anticipation devient la règle et la vigilance, une seconde nature. C’est ce qui fera la différence le jour où la prochaine offensive frappera sans prévenir : tenir, résister et continuer à avancer, pendant que les pirates cherchent encore la faille.